La Criptografía de Curva Elíptica, conocida por sus siglas en inglés ECC (Elliptic Curve Cryptography), es un enfoque para la criptografía de clave pública basado en la estructura algebraica de las curvas elípticas sobre campos finitos. Al igual que RSA, ECC se utiliza para el intercambio o establecimiento de claves y firmas digitales, pero su fundamento matemático es completamente diferente.

Mientras que RSA basa su seguridad en la dificultad de factorizar números enteros grandes, ECC se apoya en un problema matemático diferente: el problema del logaritmo discreto de curva elíptica (ECDLP, por sus siglas en inglés). Este problema consiste en que, dada una curva elíptica y dos puntos P y Q sobre esa curva, es computacionalmente muy difícil encontrar el número entero k tal que Q = k·P, incluso cuando conocemos P y Q.

Para entenderlo de forma más intuitiva, imagina que tienes un punto inicial en una curva y realizas una operación matemática especial ese punto consigo mismo muchas veces (digamos, 10^77 veces). El resultado final es otro punto en la curva. Conociendo el punto inicial y el punto final, encontrar cuántas veces se realizó la operación es extraordinariamente difícil con ordenadores clásicos. Esta dificultad es la que proporciona seguridad a ECC.

Ventajas de ECC sobre RSA

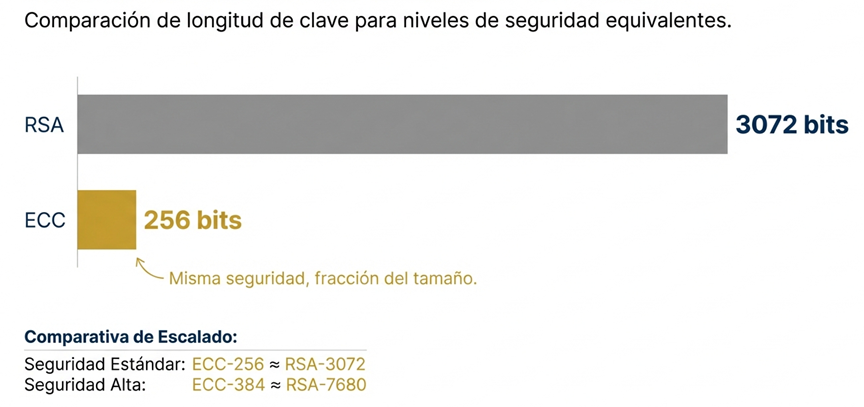

La gran revolución que supuso ECC cuando comenzó a adoptarse masivamente en la década de 2000 fue su eficiencia en términos de longitud de clave. Para proporcionar el mismo nivel de seguridad que RSA, ECC requiere claves significativamente más cortas. Por ejemplo, una clave ECC de 256 bits proporciona aproximadamente el mismo nivel de seguridad que una clave RSA de 3072 bits. Esta diferencia se hace aún más dramática a medida que aumenta el nivel de seguridad deseado: una clave ECC de 384 bits equivale en seguridad a una clave RSA de 7680 bits.

Esta eficiencia en el tamaño de las claves se traduce en beneficios prácticos muy concretos. Las operaciones criptográficas son más rápidas porque se manipulan números más pequeños, se consume menos ancho de banda al transmitir claves y certificados, los requisitos de almacenamiento son menores, y el consumo energético es inferior, algo especialmente crítico en dispositivos móviles y sistemas embebidos con recursos limitados. Estas ventajas explican por qué ECC se ha convertido en el estándar de facto para muchas aplicaciones modernas. El protocolo TLS (que asegura las comunicaciones HTTPS), las criptomonedas como Bitcoin y Ethereum, los sistemas de mensajería cifrada de extremo a extremo, y la mayoría de dispositivos móviles y sistemas IoT utilizan ECC precisamente por su eficiencia.

Variantes y estándares

ECC no es un único algoritmo, sino una familia de algoritmos basados en diferentes curvas elípticas. Algunas de las curvas más utilizadas son P-256 (también conocida como secp256r1 o prime256v1), P-384 y P-521, todas ellas curvas estandarizadas por NIST. También existe Curve25519, diseñada por el criptógrafo Daniel J. Bernstein, que se ha vuelto muy popular por su seguridad y rendimiento, siendo utilizada en protocolos modernos como Signal y WireGuard.

Para firmas digitales, el algoritmo ECDSA (Elliptic Curve Digital Signature Algorithm) es el equivalente de ECC a las firmas RSA tradicionales, mientras que EdDSA (Edwards-curve Digital Signature Algorithm), especialmente en su variante Ed25519, representa una generación más moderna de esquemas de firma basados en curvas elípticas.

La vulnerabilidad cuántica de ECC

Aquí llegamos al punto crítico en el contexto de la transición post-cuántica: ECC es igual de vulnerable a los ordenadores cuánticos que RSA, e incluso podría decirse que es más vulnerable. El algoritmo de Shor, que permite a un ordenador cuántico factorizar números grandes eficientemente (rompiendo así RSA), también puede resolver el problema del logaritmo discreto de curva elíptica con eficiencia similar. De hecho, hay un aspecto preocupante: romper una clave ECC de 256 bits con un ordenador cuántico requiere menos recursos cuánticos (menos qubits y menos operaciones) que romper una clave RSA de 2048 bits. Esto significa que, paradójicamente, el algoritmo que elegimos por su eficiencia podría ser el primero en caer cuando lleguen los ordenadores cuánticos suficientemente potentes.

Esto tiene implicaciones muy concretas. Cuando el CCN-CERT y la UE hablan de migrar desde «algoritmos de clave pública tradicionales» o «quantum-vulnerable cryptography«, se refieren tanto a RSA como a ECC. Ambos deben ser reemplazados o complementados con algoritmos post-cuánticos. Esta es una de las razones por las que los estándares están promoviendo soluciones híbridas: combinar ECC (o RSA) con algoritmos post-cuánticos durante la transición. De esta manera, incluso si los algoritmos post-cuánticos resultaran tener vulnerabilidades imprevistas, la protección tradicional de ECC seguiría siendo efectiva contra adversarios sin ordenadores cuánticos. Y a la inversa, cuando lleguen los ordenadores cuánticos, el componente post-cuántico de la solución híbrida proporcionará protección incluso si ECC queda completamente comprometido.

ECC en el contexto de los Prestadores de Servicios de Confianza

Para algunos de los TSPs, ECC ha sido durante años una opción preferente por su eficiencia, especialmente en servicios de firma digital y timestamping. Los certificados cualificados de firma electrónica a menudo utilizan claves ECC por su menor tamaño y mayor velocidad de procesamiento. Estos servicios necesitarán migrar hacia soluciones post-cuánticas o híbridas siguiendo los cronogramas establecidos. La transición no será trivial. Aunque ECC ha demostrado ser más eficiente que RSA en términos de tamaño de clave, los algoritmos post-cuánticos que lo reemplazarán, como los basados en retículos (lattices) o códigos, tienden a tener claves y firmas bastante más grandes que ECC, aunque generalmente siguen siendo más eficientes que las soluciones post-cuánticas alternativas a RSA. Este aumento en el tamaño será uno de los problemas técnicos que los TSPs deberán gestionar durante la migración.

ECC es la criptografía asimétrica de última generación en la era pre-cuántica: elegante, eficiente y matemáticamente sofisticada. Sin embargo, comparte el mismo destino que RSA frente a los ordenadores cuánticos. Su eficiencia, que fue su gran ventaja durante dos décadas, no podrá salvarlo del algoritmo de Shor. La era post-cuántica requerirá algoritmos basados en problemas matemáticos completamente diferentes, problemas que creemos seguirán siendo difíciles incluso para ordenadores cuánticos: retículos, códigos, funciones hash. ECC pasará a la historia como el punto culminante de la criptografía clásica, justo antes de que la física cuántica redefiniera las reglas del juego.